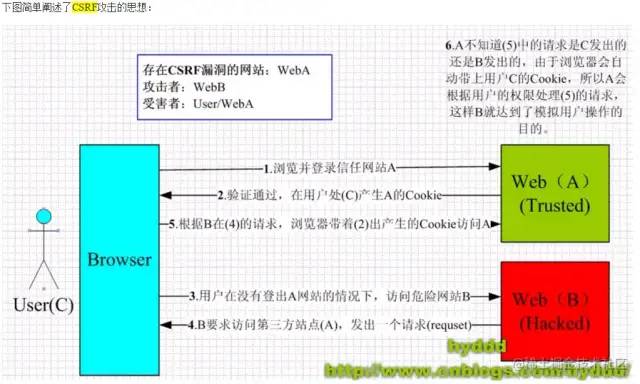

“CSRF”的英文全称是:“Cross-Site Request Forgery”,翻译过来就是:“跨站请求伪造”。 那么什么是跨站伪造请求攻击呢?看下面这张图就够了。 注意:看上面这张图请按图中标注的1到6的顺序阅读。 Django通过引入CSRF令牌机制就可以有效的防止这种CSRF攻击。 来看下面一段HTML模板代码: <form method="POST">{% 继续阅读

Search Results for: csrf攻击原理

查询到最新的12条

windows php fastcgi,windows下FastCGI(php-cgi)的工作原理和配置

一、FastCGI是什么? FastCGI是语言无关的、可伸缩架构的CGI开放扩展,其主要行为是将CGI解释器进程保持在内存中并因此获得较高的性能。众所周知,CGI解释器的反复加载是CGI性能低下的主要原因,如果CGI解释器保持在内存中并接受FastCGI进程管理器调度,则可以提供良好的性能、伸缩性、Fail- Over特性等等。 FastCGI的官方站点在http://www.fastcgi.com FastCGI的工作原理是: 1、Web Server 启动时载入FastCGI进程管理器( 继续阅读

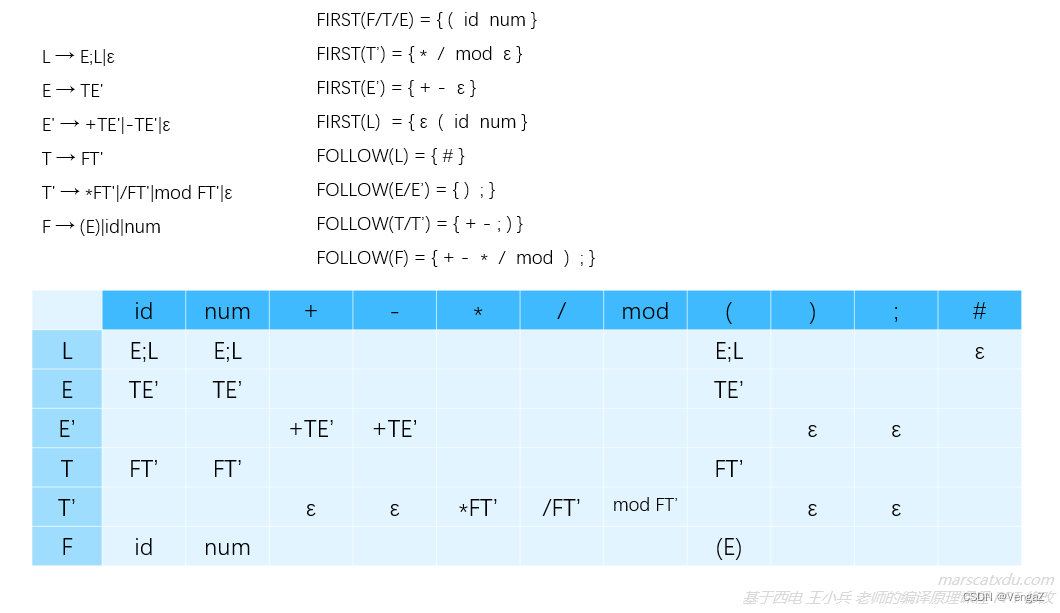

编译原理笔记13:自上而下语法分析(3)构造预测分析表、LL(1) 文法

目录 构造预测分析表不懂也能用的构造步骤FIRST、FOLLOW 和分析表的原理? LL(1) 文法 构造预测分析表 预测分析表的作用,是为推导的进行指明方向——我们用当前下推栈栈顶和读写头所指向的符号的组合(即当前的状态),去查询预测分析表,以确定推导的下一步该向着何种方向前进。 推导应该前进的方向,由 FIRST、FOLLOW 集合说明——这两个集合能够说明, 继续阅读

RPC 调用原理

RPC调用原理 RPC原理 RPC(Remote Procedure Call)即远程过程调用,允许一台计算机调用另一台计算机上的程序得到结果,而代码中不需要做额外的编程,就像在本地调用一样。分布式的应用可以借助RPC来完成服务之间的调用。 RPC框架原理 在RPC框架中主要有三个角色:Provider、Consumer和Registry。如下图: 节点角色说明: Server: 暴露服务的服务提供 继续阅读

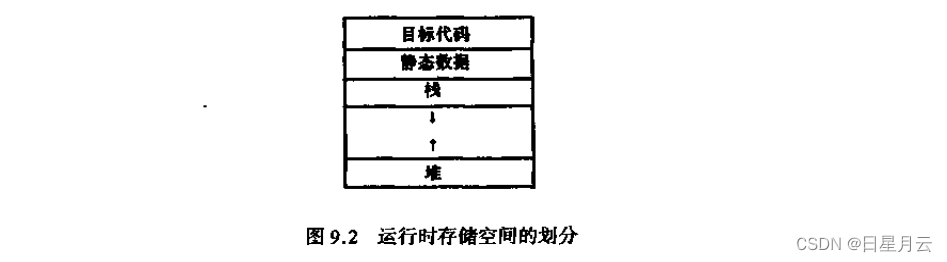

第九章 总结及作业(4)【编译原理】

第九章 总结及作业(4)【编译原理】 前言推荐第九章 运行时存储空间组织9.1 目标程序运行时的活动9.1.1过程的活动9.1.2参数传递 9.2 运行时存储器的划分9.2.1运行时存储器的划分9.2.2 活动记录9.2.3 存储分配策咯 9.3 静态存储分配9.3.1数据区*9.3.2公用语句的处理*9.3.3等价语句的处理9.3.4 地址分配9.3.5 临时变量的地址分配 9.4 简单的栈式存储分配9.4.1C的活动记录9.4.2C的过程调用、过程进入、数组 继续阅读

ChatGPT原理是什么

ChatGPT是什么ChatGPT是一种基于AI的聊天机器人,它可以像人类一样与用户进行交流,帮助用户解决问题,或者与用户交谈、讨论。ChatGPT利用自然语言处理(NLP)技术,使用语义理解和自然语言生成来管理数据,以便与用户进行有意义的对话。ChatGPT原理是什么ChatGPT是一种基于GPT-3(Generative Pre-trained Transformer-3ÿ 继续阅读

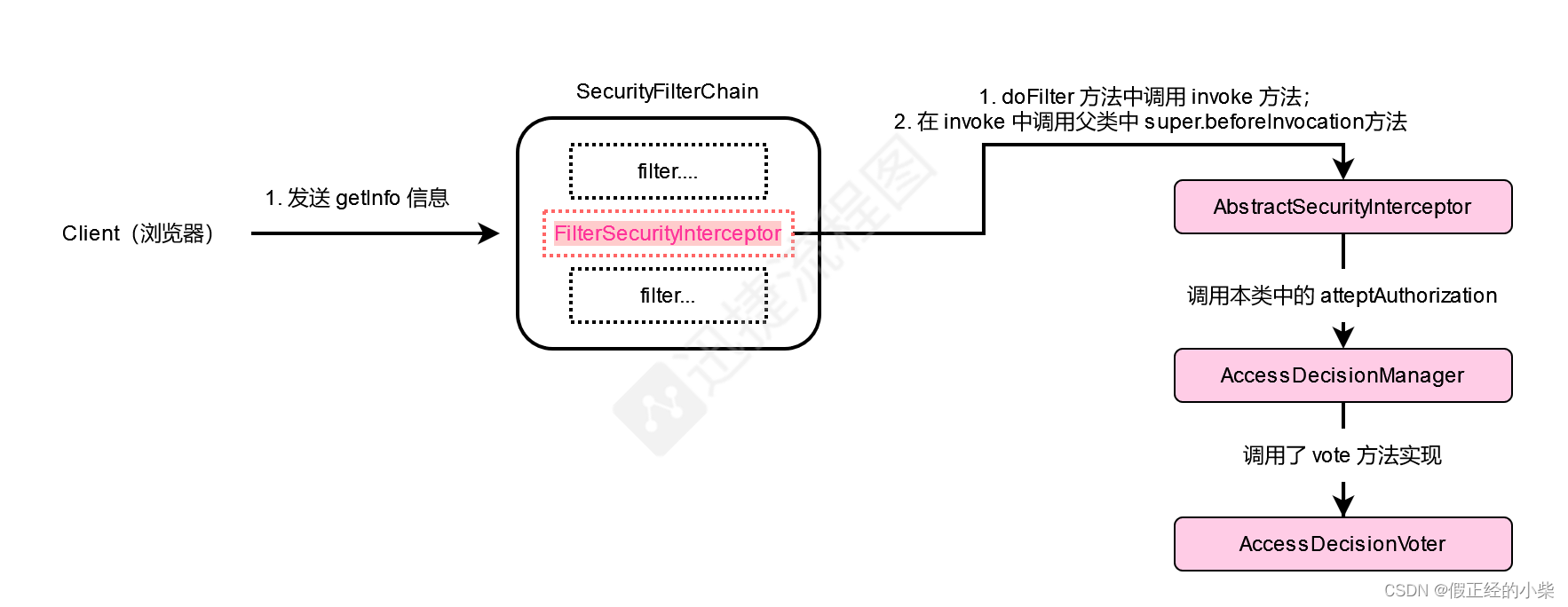

【深入浅出 Spring Security(十一)】授权原理分析和持久化URL权限管理

授权原理分析和持久化URL权限管理 一、必须知道的三大组件(Overview)二、FilterSecurityInterceptor 源码分析SecurityMetadataSource 分析 三、自定义 FilterSecurityMetadataSource 对象(实战)自定义表CustomSecurityMetadataSource配置自定义的 SecurityMetadataSource测试代码测试效果 四、总结 一 继续阅读

OSCP备考分享

0x00 前言 先说说个人的情况。 首先,我并不能算作严格意义上安全科班出身,属于半路出家做安全。一直以来都是从事甲方安全防护,偏重基于业务侧的应用安全、数据保护、隐私合规。渗透测试于我几乎是盲区一样的存在,仅对web、android的安全测试有些许了解,比如漏洞原理、防护、测试等,利用层面都很少接触。 起初是从之前的同事那里了解到CEH,一个偏重攻击实操的认证,但是 继续阅读

对偶量子计算机,广义量子干涉原理及对偶量子计算机-物理学进展.PDF

广义量子干涉原理及对偶量子计算机-物理学进展.PDF 第 28 卷 第 4 期 物 理 学 进 展 Vol . 28 No . 4 2008 年 12 月 PRO GR ESS IN P H YSICS Dec . 2008 文章编号 (2008) 0404 1022 广义量子干涉原理及对偶量子计算机 龙桂鲁 ,刘 洋 (清华大学物理系 ,量子信息与测量实验室 ,北京 100084 ; 原子分子纳米重点实验室 ,清华大学物理系 ,清华信息科学技术国家实验室 ,北京 100084) 摘 继续阅读

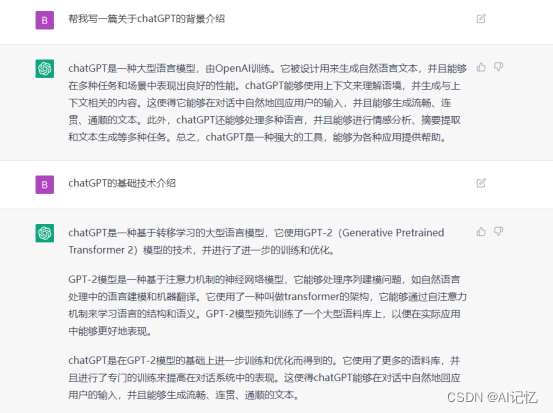

ChatGPT原理解析以及使用方法介绍

一、背景 这里我就直接贴上跟ChatGPT的对话作为背景输入&#xff0c;说真的&#xff0c;它的回答比我写的还要专业&#xff0c;具体见如下截图&#xff1a;二、原理 从官网介绍可以看到&#xff0c;ChatGPT与InstructGPT是同源的模型。那么接下来我们来看下什么是InstructGPT。从字面上来看&#xff0c;顾名思义&#xff0c;它就是指令式的GPT&#xff0c;“wh 继续阅读

深入解析神经网络(Neural Networks)工作原理

目录 1. 神经网络的基本组成部分2. 神经元和激活函数3. 前向传播4. 反向传播5. 神经网络的层次结构6. 神经网络的应用7. 使用Python和TensorFlow库实现简单神经网络 神经网络(Neural Networks)是一种受到生物神经系统启发的人工智能模型,它在计算机科学和机器学习领域发挥着重要的作用。本文将深入解析神经网络的原理和工作原理,包括神经元、前向传播、反向传播以及网络层次结构的构建。 1. 继续阅读

原创被DDOS攻击了怎么办?要怎么解决?有没有处理方法

做互联网的免不了被DDOS流量攻击,这就造就了,不少做得不错的网站,因为运营成本本来就不少了,还雪上加霜的要增加人力和物力来防御。今天大概说下,被DDOS攻击怎么办? 继续阅读