做互联网的免不了被DDOS流量攻击,这就造就了,不少做得不错的网站,因为运营成本本来就不少了,还雪上加霜的要增加人力和物力来防御。今天大概说下,被DDOS攻击怎么办? 继续阅读

Search Results for: 攻击

查询到最新的12条

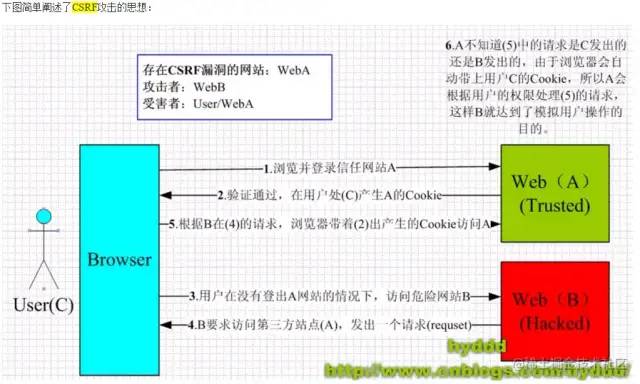

为什么Django要引入CSRF令牌?答:主要是为了防止跨站伪造请求攻击,那么什么是跨站伪造请求攻击呢?

“CSRF”的英文全称是:“Cross-Site Request Forgery”,翻译过来就是:“跨站请求伪造”。 那么什么是跨站伪造请求攻击呢?看下面这张图就够了。 注意:看上面这张图请按图中标注的1到6的顺序阅读。 Django通过引入CSRF令牌机制就可以有效的防止这种CSRF攻击。 来看下面一段HTML模板代码: <form method="POST">{% 继续阅读

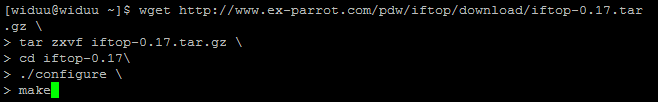

linux封锁IP简单防御UDP攻击

研究起因由于近些日子我的vps遭受攻击,不管是win的还是linux的都遭受了udp攻击,流量剧增不一会down机了,这让我很恼火,非常想知道是谁干的 现在说下我的本地测试vps配置 centos6.0 1.我们要查看这些流量的攻击来源,所以我们需要下载iftop 地址wget http://www.ex-parrot.com/pdw/iftop/download/iftop-0.17.tar.gz 安装的时候发现make出错 最后发先这个需要 继续阅读

DNS污染攻击的危险及预防方法

网络世界不断进化发展,网络犯罪手段也日新月异。DNS污染攻击就是我们可能未足够重视的威胁之一。 网络犯罪的增长对全世界的企业都产生了影响,各公司每年耗费数百万美元用于预防网络攻击。但是,仍有68%的业务主管感到网络安全风险只增不减。因此,全面了解网络犯罪和知晓如何加以预防就尤为重要了。 本文着重讲述名为DNS污染的网络犯罪方法,讨论该如何保护自己的设备免遭此类攻击。 DNS污染是什么? DNS污染攻击亦称DNS假冒 继续阅读

DNS缓存中毒攻击

什么是DNS缓存中毒 DNS缓存中毒是一种网络攻击,它使您的计算机误以为它会到达正确的地址,但事实并非如此。攻击者使用DNS缓存中毒来劫持互联网流量并窃取用户凭据或个人数据。DNS缓存中毒攻击也称为DNS欺骗,它试图诱骗用户将其私人数据输入不安全的网站。 什么是DNS缓存 在讨论攻击之前,我们需要重新了解DNS和DNS缓存。DNS是IP地址和域名的全球目录。DNS缓存是将这些地址存储在世界各地的DNS服务器中的系统。 为了保持您的DNS请求快速,原始开发人员创建了 继续阅读

网站服务器被DDOS攻击的防御方法

分布式拒绝服务攻击(DDOS)是目前常见的网络攻击方法,它的英文全称为Distributed Denial of Service?简单来说,很多DoS攻击源一起攻击某台服务器就形成了DDOS攻击,从而成倍地提高拒绝服务攻击的威力。 通常,攻击者将攻击程序通过代理程序安装在网络上的各个“肉鸡”上,代理程序收到指令时就发动攻击。 随着DDOS攻击的成本越来越低,很多人就通过DDOS来实现对某个网站或某篇文章的“下线”功 继续阅读

网站服务器被攻击后的8个防护措施

服务器被攻击是很常见的事情,随着国家计算机安全法规的出炉,之前的服务器攻击方式或有所转变。本文就来谈谈网站服务器被攻击后的8个防护措施: (一)网站数据定期备份:定期备份网站数据可以用来恢复被攻击的网站,即便网站被攻击或误操作删除一些网站信息,可随时恢复。为此网站运维,网站备份才是硬道理。 (二)网站程序系统更新:网站程序和服务器系统定期更新使用的版本、补丁,可消除一些存在的安全漏洞,以防给黑客带来可趁之机。 (三)定期查杀网站病毒:定期查杀 继续阅读

服务器出现漏洞和被攻击怎么处理?

随着网络的发展,越来越多的攻击和漏洞随之涌现,这样的网络环境着实让人捏一把冷汗,如果网站服务器出现漏洞该怎么办?如何应对? 个人 1.在漏洞、攻击发生时,尽量避免使用发生漏洞的操作系统。 2.根据漏洞补救方法对自己电脑的操作系统进行修复。 3.尽量避免在漏洞未修复时登录个人隐私性账户。 企业网站: 1.时刻留意网站安全,升级补丁,及时修复系统漏洞,防御攻击; 2.网站重要数据定期做好备份,数据最好异地备份,不要 继续阅读

肉鸡刷钻教程(肉鸡攻击教程)

每一天都活在 煎熬与挣扎之中,生活仿佛是绑在身上的一个沉重的包袱,无法承受其重却又不能够甩掉,就这样日复一日年复一年的苦熬,如同走在一条铺满荆棘的路上,一颗疲惫的心早已是伤痕累累,痛如针刺。 在心灵受挫的时候,在心身疲惫的时候,依旧要假装的很坚强, 面对现实,生命中曾出现太多太多的美好让人拼尽全力去珍惜,然而结局却上演了独自生活,独自哀伤,一生孤独的流泪幸福。 但是生活又不得不过,做网络很多年了,这么多年来,一直坚持,有低谷,也有 继续阅读

推土机fx4100,amd推土机系列

受害的处理器包括AMD 2011-2019年所有的处理器,如推土机家族、Zen家族等。 近期奥地利格拉茨技术大学的研究人员发布论文称,他们新发现了两种针对AMD处理器的攻击方式Collide+Probe、Load+Reload,统称为“Take A Way”,可以通过诱骗一级数据缓存指示器,从处理器中窃取加密数据。 在研究人员看来,这是一种新的测信道攻击方式,隶属大名鼎鼎的“幽灵”系列,受害的处理器包括AMD 2011-2019年所有的处 继续阅读

Kali社会工程学套件入侵Windows

通过Kali系统自带的社会工程学套件制作基于Windows系统的恶意感染设备(SET、MSF、INF文件利用) MSFconsole一款不错的入侵渗透环境可以通过制作木马或者是漏洞利用去入侵计算机系统并且监听控制 SEToolkit(简称SET)一款我觉得比较不错的社会工程学套件 inf文件Windows系统文件利用 一、创建攻击组织,搭建实验室网络环境 二、利用SET制作恶意设备 四、警告该方法只能在实验室使 继续阅读

11招玩转网络安全:用Python,更安全

11招玩转网络安全:用Python,更安全,由电子工业出版社在2018-05-01月出版发行,本书编译以及作者信息为: hstking 著,这是第1次发行, 国际标准书号为:9787121341083,品牌为博文视点, 这本书采用平装开本为16开,纸张采为胶版纸,全书共有336页,字数37万0000字,值得推荐。 此书内容摘要 本书是一本黑客技术的入门实战书籍,从最初的工具选择,一直到最后的攻击演示,由浅入深地引导读者全面系统地掌握网络安全防范技术,借助Python 继续阅读