漏洞名称:dedecms cookies泄漏导致SQL漏洞

补丁文件:/member/inc/inc_archives_functions.php

补丁来源:个人博客电商开发自研

漏洞描述:dedecms的文章发表表单中泄漏了用于防御CSRF的核心cookie,同时在其他核心支付系统也使用了同样的cookie进行验证,黑客可利用泄漏的cookie通过后台验证,进行后台注入。

解决方法

1.打开\member\inc\inc_archives_functions.php文件,

#pay#

找到239行,将

echo "<input type=\"hidden\" name=\"dede_fieldshash\" value=\"".md5($dede_addonfields.$cfg_cookie_encode)."\" />";

替换为:

echo "<input type=\"hidden\" name=\"dede_fieldshash\" value=\"".md5($dede_addonfields."lmcjl.com".$cfg_cookie_encode)."\" />";

如图:

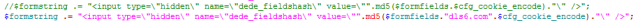

2.批量搜索"$formfields.$cfg_cookie_encode"

3.将$formfields.$cfg_cookie_encode替换为$formfields."lmcjl.com".$cfg_cookie_encode

如图:

如果你不知道具体如何操作,或者是在打补丁的时候遇到了问题,不能解决,可以联系个人博客,个人博客帮你解决。

本文链接:https://my.lmcjl.com/post/17016.html

展开阅读全文

4 评论