绕过客户端校验前台脚本检测扩展名上传webs hell 原理: 当用户在客户端选择文件点击上传的时候,客户端还没有向服务器发送任何 消息,就对本地文件进行检测来判断是否是可以上传的类型,这种方式称为前台 脚本检测扩展名。 绕过前台脚本检测扩展名,就是将所要上传文件的扩展名更改为符合脚本检 测规则的扩展名,通过 BurpSuite 工具,截取数据包,并将数据包中文件扩展名 更改回原来的,达到绕过的目的 实验:打开要上传的页面,上传要上传的木马文件lurb.php,点击上传。 页面显示错误 继续阅读

Search Results for: CTF

查询到最新的7条

CTF-sql注入(X-Forwarded-For)【简单易懂】

目录 环境配置 信息探测 AWVS漏洞扫描 漏洞利用 扫描数据库 扫描表名 扫描字段值 扫描用户名和密码 环境配置 kali 192.168.20.128 靶机 192.168.20.132 链接:https://pan.baidu.com/s/1vUYqkBnWkrfXvdC99nOsSQ 提取码:4p7w 信息探测 nmap -sV ip nmap -A -v ip nikto -host http://ip 探 继续阅读

CTFshow-pwn入门-栈溢出pwn35-pwn36

pwn35 首先还是先下载pwn文件拖进虚拟机加上可执行权限,使用checksec命令查看文件的信息。 chmod +x pwn checksec pwn 32位的我们直接拖进ida中反编译: // main int __cdecl main(int argc, const char **argv, const char **envp) {FILE *stream; // [esp+0h] [ebp-1Ch]stream = fo 继续阅读

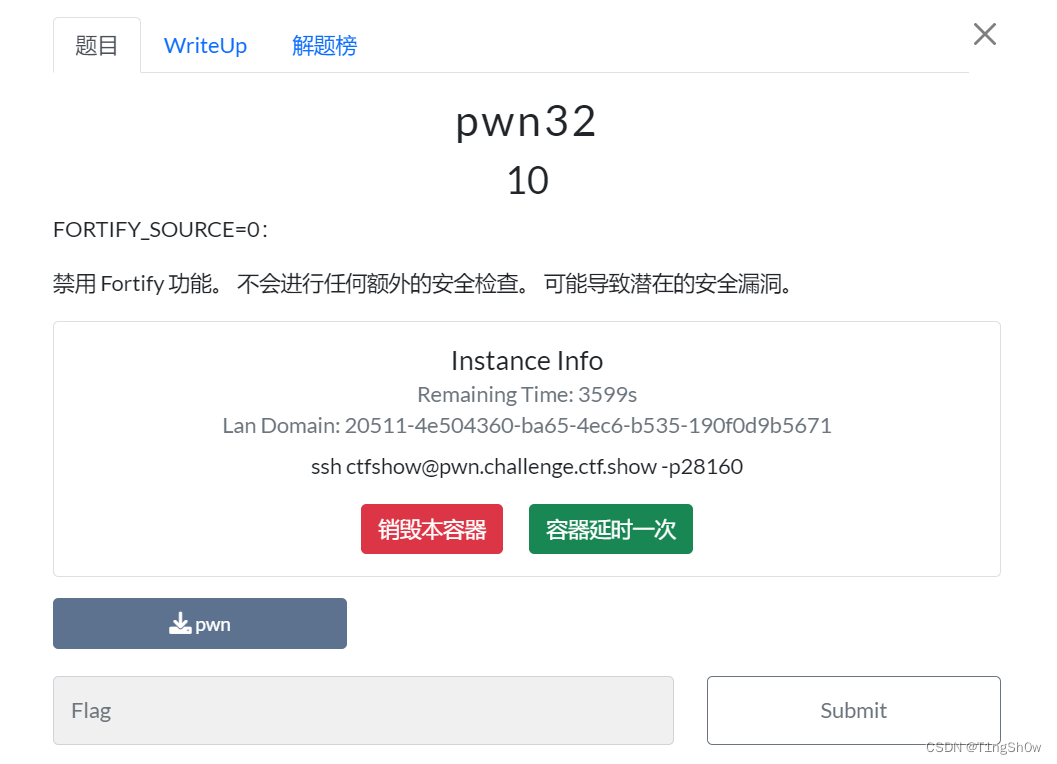

CTFshow-pwn入门-前置基础pwn32-pwn34

FORTIFY_SOURCE FORTIFY_SOURCE(源码增强),这个其实有点类似与Windows中用新版Visual Studio进行开发的时候,当你用一些危险函数比如strcpy、sprintf、strcat,编译器会提示你用xx_s加强版函数。 FORTIFY_SOURCE本质上一种检查和替换机制,对GCC和glibc的一个安全补丁。 目前支持memcpy, memmove, memset, strcpy, strncpy 继续阅读

第三届红帽杯线上初赛Misc题之Advertising for Marriage

除校赛外初次参加ctf比赛…我好菜orz 不过还是很开心体验了回生活,收获了个中二狗和荷兰猪的双人战队哈哈哈 好了,来讲讲这道征婚题目吧,真的哭了出来,明明就差一点… 对了,想做这道题的可以去守夜人ctf平台 首先看下载过来的文档格式,发现是raw,然后百度了下发现是拍照格式,下载了acdsee发现打不开 于是我用linux虚拟机binwalk了一下它 有这么多东西,估 继续阅读

黑客网站学习

1、JarvisOJ 网址:https://www.jarvisoj.com/ 2、BUUCTF 网址:https://buuoj.cn/challenges 3、websec 网址:http://www.websec.fr 4、ringzeroctf 这是一个国外的网站,包含代码审计、逆向分析、 漏洞攻击、Web、系统安全等。 5、wargames 基于游戏的让你学习安全技术和概念的黑客网站。 网址 继续阅读

国际著名黑客大赛介绍与比较

世界著名的黑客大赛介绍:Pwn2Own 与 Pwnium、Black Hat(黑帽子)与DEFCON黑客大会、iCTF国际黑客竞赛、Facebook黑客杯、POC安全大会与Code Gate防黑客大赛、PHDays CTF、CodeMeter大赛、Chaos Communication Camp与Hacking at Random、日本信息安全知识技术竞赛、台湾骇客年会;国内的信息安全竞赛概述,IDF实验室的介绍, 继续阅读