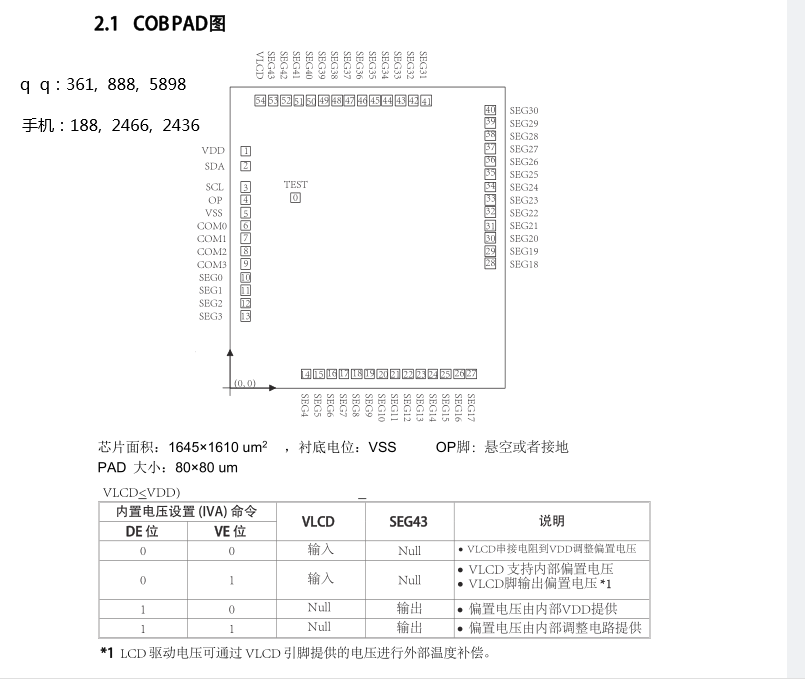

LCD显示驱动以先进设计技术降低IC耗电、提升抗杂讯及ESD防护能力 VK2C22A/B概述: VK2C22A/B是一个点阵式存储映射的LCD驱动器,可支持最大176点(44SEGx4COM)的LCD屏。单片机可通过I2C接口配置显示参数和读写显示数据,也可通过指令进入省电模式。其高抗干扰,低功耗的特性适用于水电气表以及工控仪表类应用。 特点: ★型号:VK2C22A/ 继续阅读

Search Results for: DBMS以及DBS概述

查询到最新的12条

1.0、Java_IO流 - IO简介以及数据源

1.0、Java_IO流 - IO简介以及数据源 什么是IO -> 对于任何程序设计语言而言,输入输出(Input / Output)系统都是非常核心的功能;程序运行需要数据,数据的获取往往需要跟外部系统进行通信,外部系统可能是文件、数据库、其他程序、网络、IO设备等等;外部系统比较复杂多变,那么我们呢有必要通过某种手段进行抽象、屏蔽外部的差异࿰ 继续阅读

oracle OCP指南

oracle OCP指南 1.1 概述 OCP是oracle公司推出的一项认证计划,全称为:oracle Certified Professional。由于oracle数据库在全球高端数据库领域占有的份额以及oracle数据库本身的复杂性致使这份认证的含金量颇高。 但是需要先纠正一个概念,很多认证机构将OCP吹嘘成高薪的充分条件,似乎只要通过了OCP就会拿到一份有优厚待遇的工作,其实并不是这样&#x 继续阅读

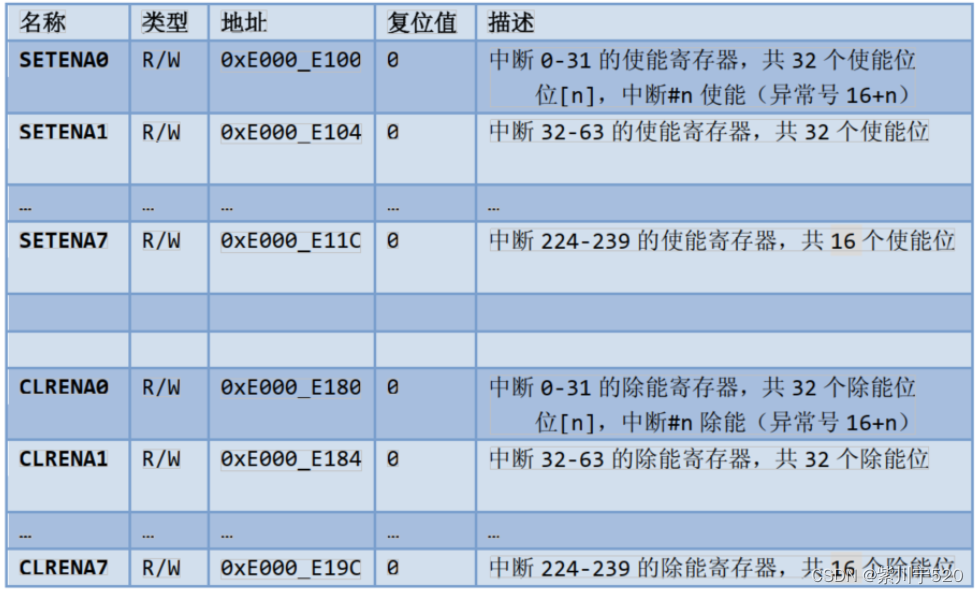

Cortext-M3系统:NVIC与中断控制(4)

1、NVIC概述 向量中断控制器,简称NVIC,是Cortex-M3不可分离的一部分,它与CM3内核的逻辑紧密耦合。NVIC的寄存器以存储器映射的方式来访问,除了包含控制寄存器和中断处理的控制逻辑之外,NVIC还包含了MPU、SysTick定时器以及调试控制相关的寄存器。 NVIC共支持1至240个外部中断输入(通常外部中断写作IRQs)。具体的数值由芯片厂商在设 继续阅读

[经验分享]gpt-3.5-Turbo|unity中实现http接口调用gpt新接口以及信息处理的实现案例分享

最近openAI发布了目前chatGPT所使用的模型gpt-3.5-Turbo,之前使用了text-davinci-003模型做了一个galgame的AI女友对话的demo。这次趁着新接口的发布,对这个demo也同步更新了模型调用的代码。本篇文章将分享一下,如何在unity里使用UnityWebRequest实现与openAI的接口调用以及信息处理的示例,希望能够帮助到有需要的朋友。一、gpt-3.5-Turbo官方示例分析①首先我们需要 继续阅读

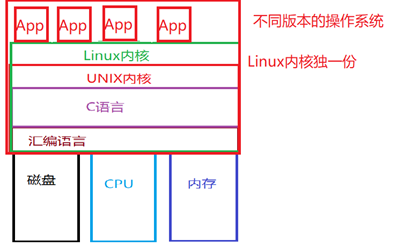

Linux简单概述

1.1 Linux概述 1.1.1 Linux介绍 1.1. Linux系统层级结构 1.1.3 Linux特点 系统开源并且免费对硬件要求很低 800M 3-4系统稳定性强系统安全性更好 (军工企业 断网) 1.1.4 Linux系统主流产品 继续阅读

python函数定义以及调用

什么是函数呢,首先我们要理解一个函数的作用,以及如何调用函数,说白了,函数其实就相当于我们生活中的一个工厂,而函数名就是工厂里面的工人,你就是老板,函数名后面的小括号放的就是你给工人的材料,然后让工人对你给的材料进行加工,当你需要使用这个工厂的时候,你就对他进行调用。 1.首先,我们需要先定义一个函数,以 def 关键词开头&# 继续阅读

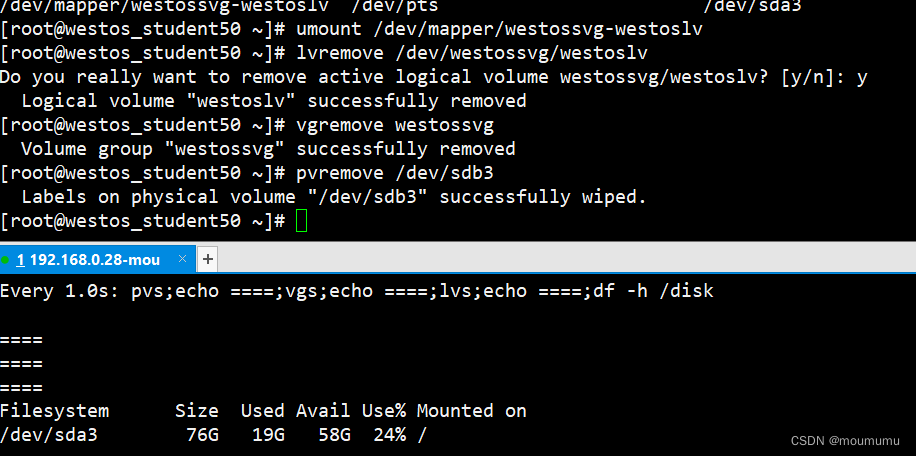

(十六)对于上一节存储的补充以及高级存储管理

文章目录 前言一、存储管理1.parted2.挂载的时候需要注意的问题3.磁盘配额 二、高级存储管理1.逻辑卷2.lvm拉伸3.lvm缩减4.vdo(Virtual Data Optimize) 前言 上一节的基本存储中学习到了swap分区,还有剩下的磁盘配额将继续学习;以及主要会学到高级存储管理:比如逻辑卷和vdo 一、存储管理 1.parted 我们除了有MBR分区方式之外,还有parted分区方式࿰ 继续阅读

结合王道,天勤,和汤的操作系统学习总结------【操作系统概述论】

目录 1.1操作系统的基本概念1.1.1什么是计算机操作系统汤:天勤王道补充:**天勤** :从不同的观点分析操作系统:**汤** :操作系统的目标和作用以及推动其发展的主要动力 1.1.2操作系统的特征汤:基本特性(1)并发(2)共享(3)虚拟(4)异步: 天勤王道并发ÿ 继续阅读

数据库4:数据库的安全性

一、学习目标 二、选择&填空&判断(基础知识 数据库安全性概述 -数据库的安全性是指保护数据库以防止不合法使用所造成的数据泄露、更改或破坏。 -威胁数据库安全的因素:非授权用户对数据库的恶意存取和破坏、数据库中重要或敏感的数据被泄露、安全环境的脆弱性 –DBMS提供的安全措施主要包括用户身份鉴别、存取控制和视图等技术。 -DBMS提供的主要技术有强制存取控制、数据加密存储和加密传输等审计日志 -TCSEC标准 C2 B1 要重点看一下 - 继续阅读

用Python+ChatGPT批量生成论文概述

用Python+ChatGPT批量生成论文概述 做算法研究离不开阅读大量论文。从海量论文中找到需要的论文往往耗费算法团队不少的精力。 ChatGPT官方例子中有一个“TL;DR”摘要生成,非常适合生成论文摘要。 于是我用python+GPT-3 API开发了一个工具,可以直接从arxiv地址生成论文概述。实现步骤如下: 文章目录下载论文pdf转文本用GPT-3生成概述输出概述集成测试总结 下载论文 第一步ÿ 继续阅读

js中的数组方法以及循环数组的方法

目录 前言 一、数组是什么? 二、数组基本操作方法 1.创建数组 2.常用数组方法 三、循环数组的方法 总结 前言 数组是用来存储元素的一种非常重要的方式,掌握常用的数组方法以及学会遍历数组是学习编程不可缺少的一步。 提示:以下是本篇文章正文内容,下面案例可供参考 一、数组是什么? 数组 是具有相同数据类型的一个或多个值的集合。 二、数组基本操作方法 1.创建数组 代码如下: 继续阅读